/* Css En-Bref */

.en-bref {

max-width: 640px;

margin: 2em auto;

padding: 1.5em 1.8em;

background: #f7f9f9;

border: 1px solid #10b58b;

border-left: 6px solid #10b58b;

border-radius: 12px;

box-shadow: 0 8px 24px rgba(251, 191, 36, 0.15);

font-family: ‘Inter’, ‘Segoe UI’, sans-serif;

color: #3a2d0d;

text-align: left;

}

.en-bref .enbref-header {

font-size: 1.15em;

font-weight: 700;

color: #d97706;

margin-bottom: 0.6em;

display: flex;

align-items: center;

gap: 0.5em;

}

.en-bref p {

font-size: 1em;

line-height: 1.65;

margin: 10px;

}

.en-bref strong {

color: #1c1917;

}

| Puntos clave | Detalles a tener en cuenta |

|---|---|

| 🔓 Vulnerabilidades | Las redes públicas exponen sus datos a intercepciones y ataques man-in-the-middle |

| 🛡️ Protección VPN | Cifrado integral del tráfico con un servicio reputado (ExpressVPN, NordVPN) |

| 🌐 Navegación segura | HTTPS obligatorio + extensiones de seguridad para navegador |

| 🔑 Autenticación | Doble factor (2FA) sistemático para cuentas sensibles |

| 🚫 Comportamientos de riesgo | Evitar transacciones bancarias y compartir archivos |

| ⚠️ Detección de amenazas | Reconocer las redes falsas y activar el cortafuegos |

Estás tomando un cappuccino mientras consultas tus correos en una cafetería, o esperando en el aeropuerto revisando tu cuenta bancaria. Estas escenas cotidianas esconden un peligro invisible: las redes Wi-Fi públicas son terrenos de caza privilegiados para los ciberdelincuentes. Según un estudio de Kaspersky, el 24% de los puntos de acceso públicos presentan fallas explotables. Sin embargo, con las buenas prácticas, es posible navegar sin exponerse. Aquí te mostramos cómo transformar tu conexión en una fortaleza digital.

¿Por qué las redes públicas son coladores de datos?

A diferencia de tu router doméstico, los hotspots públicos funcionan como autopistas abiertas a todos los vehículos, incluidos aquellos que transportan malware. El protocolo WPA2, utilizado en el 90% de los lugares públicos según la ANSSI, presenta fallas conocidas desde 2017. Un hacker sentado en la mesa vecina puede:

- Interceptar tus paquetes con herramientas como Wireshark

- Crear una red falsa homónima (ej: «FreeWifi_Aeroport» vs «FreeWifi_Aéropuerto»)

- Inyectar scripts maliciosos en sitios no seguros

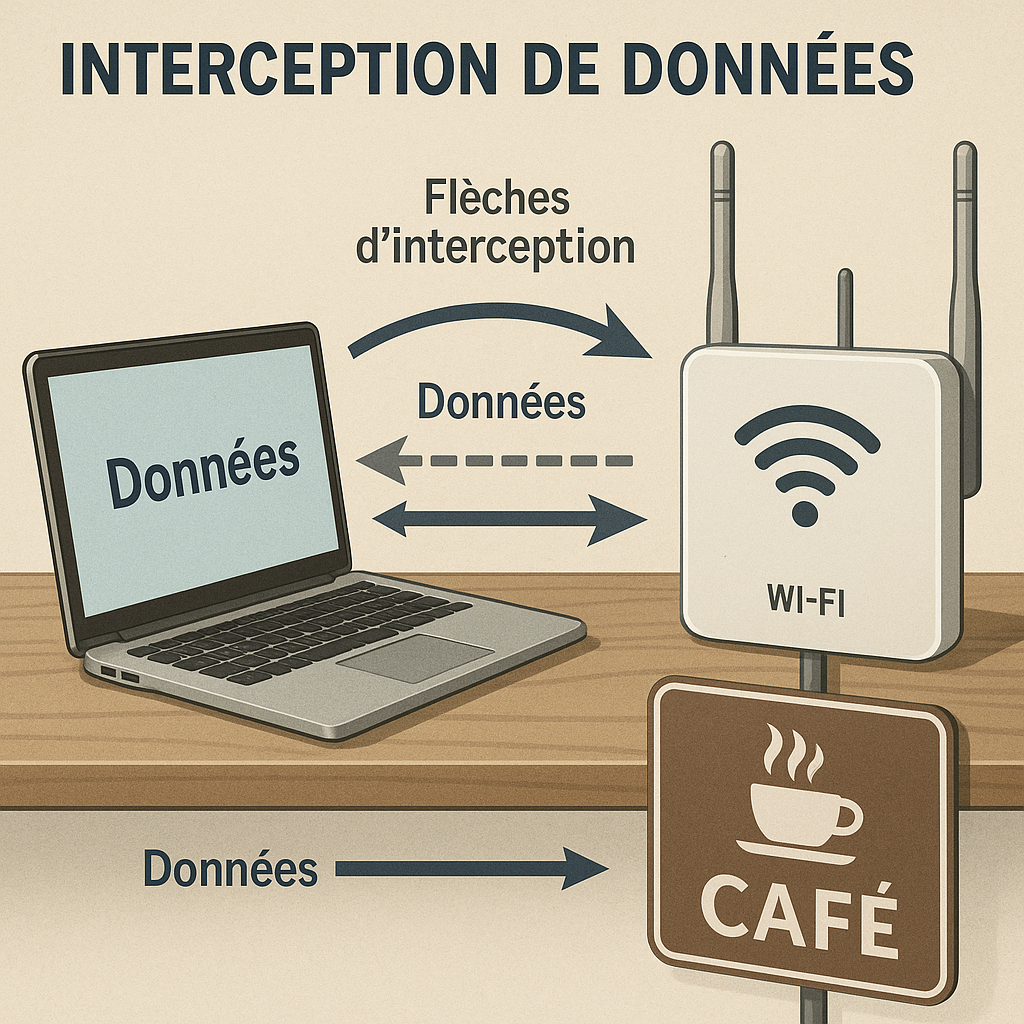

El ataque «Man-in-the-Middle» explicado

Imagina enviar una carta confidencial que pase por 10 intermediarios antes de llegar a destino. Cada uno podría abrirla, copiarla, modificarla. Eso es exactamente lo que sucede cuando envías una contraseña por HTTP. Los hackers explotan la ausencia de cifrado entre tu dispositivo y el router — no hace falta ser un genio, aplicaciones como Firesheep automatizan el proceso.

«En una red no cifrada, tus credenciales son visibles como mensajes escritos en postales» – Martin G., experto en ciberseguridad en ESPCI

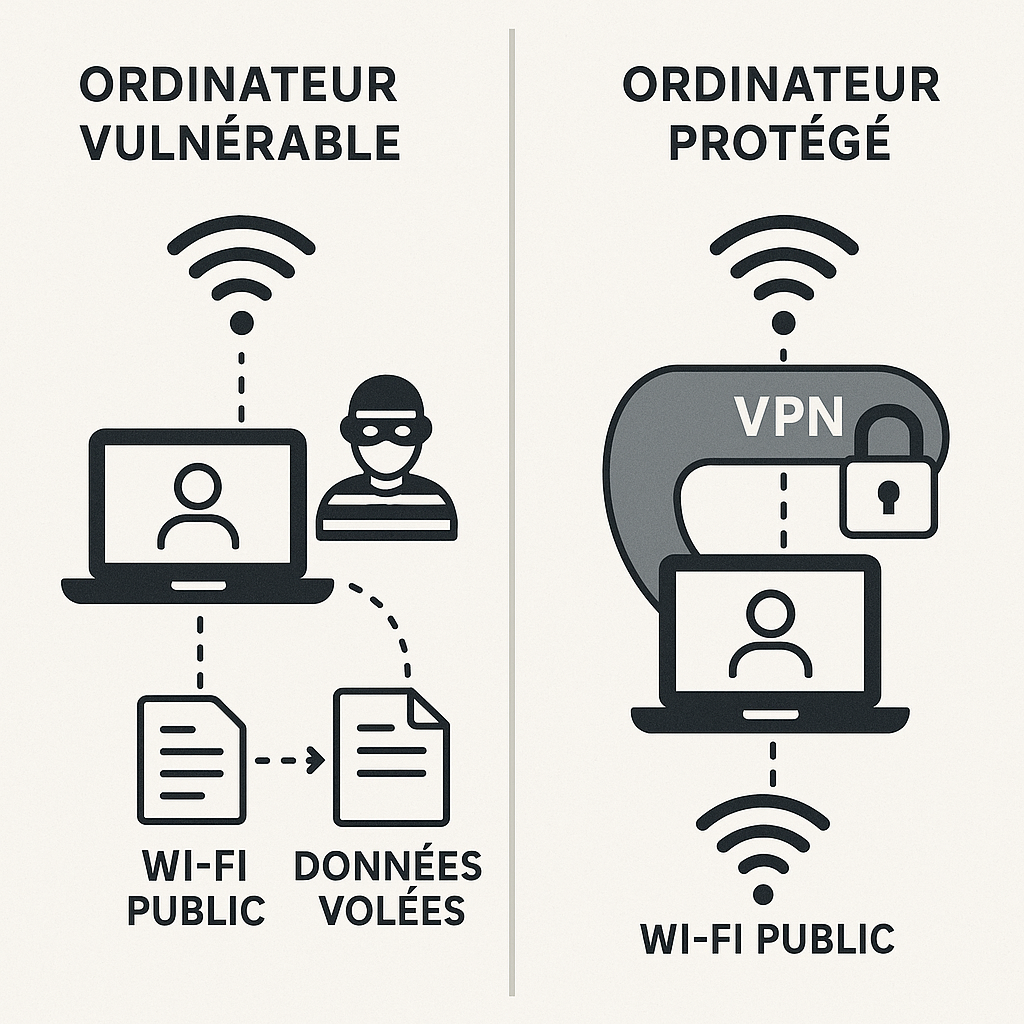

El VPN: tu túnel blindado imprescindible

Una Red Privada Virtual actúa como un convoy blindado para tus datos. En lugar de circular por la calle, tu tráfico toma un paso subterráneo cifrado de extremo a extremo. Incluso si un hacker intercepta el flujo, solo verá un galimatías indescifrable. Dos criterios esenciales:

- Cifrado AES-256 (estándar militar)

- Política estricta de no registro (el proveedor no guarda tus datos)

¿Cómo elegir tu VPN?

Cuidado con las soluciones gratuitas que monetizan tus datos. Prefiere servicios auditados independientemente como ExpressVPN o ProtonVPN. Prueba su kill switch: esta función corta automáticamente tu conexión si el VPN falla, evitando fugas accidentales. Para usuarios avanzados, WireGuard ofrece una excelente relación velocidad/seguridad.

Optimizar su navegador: la barrera de software

Su navegador es su primera línea de defensa. Comience por verificar sistemáticamente la presencia del candado verde y el prefijo HTTPS en la barra de direcciones. Extensiones gratuitas refuerzan su protección:

| Extensión | Utilidad | Disponibilidad |

|---|---|---|

| HTTPS Everywhere | Forzar la conexión segura | Chrome, Firefox |

| uBlock Origin | Bloquea scripts maliciosos | Todos los navegadores |

| Privacy Badger | Limita el rastreo | Chrome, Firefox |

Active también la navegación privada que elimina las cookies después de la sesión. Chrome y Firefox ahora ofrecen un modo «super seguro» que aísla cada pestaña en una caja de arena virtual.

Autenticación: el bloqueo multicapa

Una contraseña, incluso compleja, sigue siendo vulnerable en redes públicas. La autenticación doble (2FA) añade una capa de seguridad. Los métodos confiables:

- Aplicaciones de autenticación (Google Authenticator, Authy) que generan códigos temporales

- Llaves físicas USB como YubiKey, infalsificables

- Biometría a través de su smartphone (reconocimiento facial/huella)

Evite los SMS para el 2FA: un estudio de la Universidad de Princeton mostró que los hackers pueden secuestrar su número mediante ataques de intercambio de SIM. Configure esta opción en todas sus cuentas sensibles (banco, correos, redes sociales).

Parámetros del sistema: los escudos integrados

Su sistema operativo contiene herramientas de protección poco conocidas. En Windows:

- Active el cortafuegos Windows Defender

- Desactive el compartir archivos (Configuración de red > Opciones avanzadas)

- Verifique que Wi-Fi Sense esté desactivado (comparte sus accesos)

En Mac, use el cortafuegos de aplicaciones (Preferencias del sistema > Seguridad) y desactive AirDrop en público. Para móviles, siempre configure las conexiones en «No recordar» las redes públicas y apague el Wi-Fi cuando no se use.

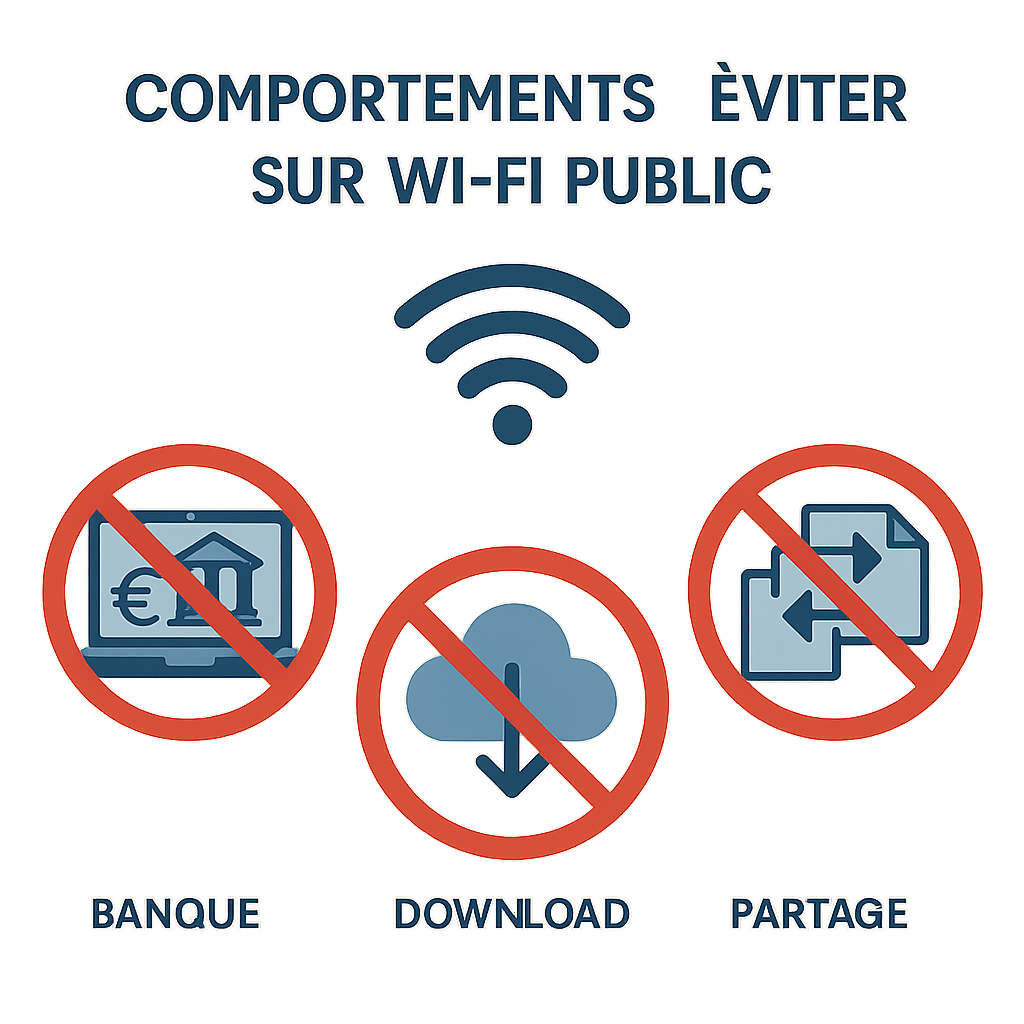

Lo que debe evitar a toda costa

Algunas acciones convierten su sesión en una ruleta rusa:

- Acceder a su banco en línea – espere una red confiable

- Descargar archivos (incluso PDFs aparentemente inofensivos)

- Rellenar formularios con datos personales

- Permitir «compartir red» en ventanas emergentes

Si debe consultar un documento sensible, use la navegación en modo lectura (disponible en Edge y Safari) que desactiva los scripts. Los usuarios de Google Drive pueden predescargar los archivos en su dispositivo previamente.

Escenarios prácticos: aeropuertos, hoteles, estaciones

Aeropuertos: nidos de espías

Los aeropuertos concentran todas las amenazas. Prefiera la red oficial (verifique la señalización física) en lugar de los «Free Airport WiFi». Si es posible, use su plan 4G/5G – la latencia es mejor que una fuga de datos. Para viajes largos, un router portátil con tarjeta SIM dedicada ofrece una solución elegante.

Hoteles: desconfianza de redes abiertas

Los sistemas hoteleros suelen estar obsoletos. Exija una contraseña WPA2 personal al hacer el check-in. Si la red solicita información personal excesiva, use una dirección de correo desechable. Active su VPN antes de conectarse al portal cautivo.

FAQ: Seguridad en redes públicas

¿Es suficiente un VPN gratuito?

Los VPN gratuitos a menudo presentan fugas de DNS o venden sus datos. Invertir 3-5€ al mes en un servicio premium es su mejor garantía.

¿Cómo verificar si mi VPN funciona?

Visite sitios como ipleak.net antes y después de la activación. Ninguna de sus direcciones IP reales debe aparecer.

¿Es el modo avión una solución?

Corta toda conexión, pero no ofrece ninguna protección activa. Combinado con el Bluetooth desactivado, puede ser útil en zonas muy riesgosas.

¿Las redes con captcha son más seguras?

No necesariamente. El captcha solo bloquea bots, no a hackers humanos. Solo el cifrado (HTTPS/VPN) protege realmente.

¿Qué hacer después de usar un Wi-Fi dudoso?

Cambie inmediatamente sus contraseñas principales a través de una red segura. Realice un análisis antivirus completo.