| 📌 | Définition : le brute force teste systématiquement toutes les combinaisons possibles d’un mot de passe ou d’une clé jusqu’à trouver la bonne. |

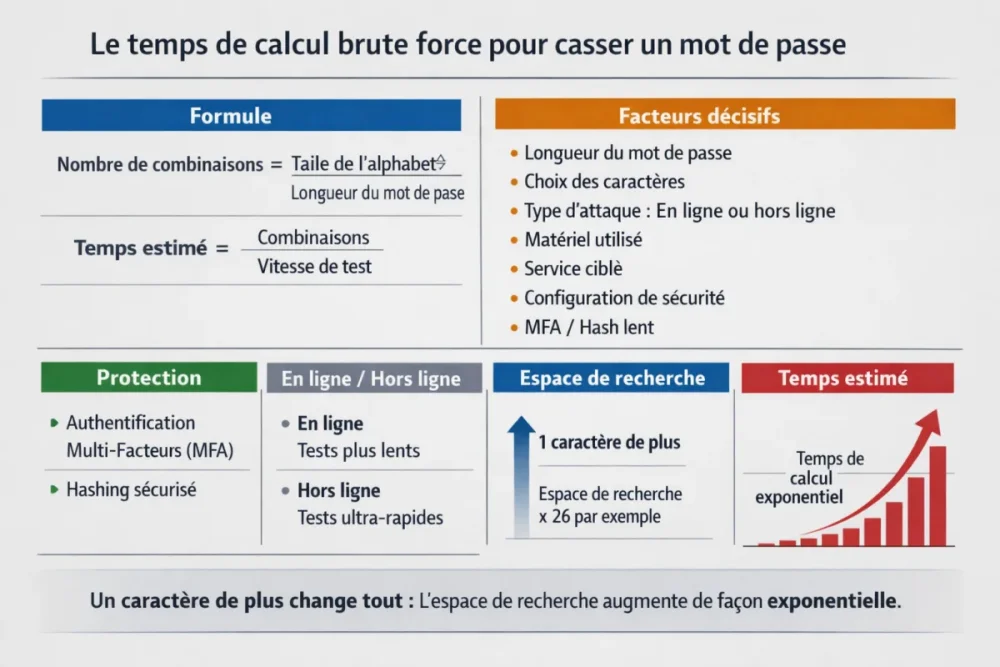

| 🧮 | Formule : nombre de combinaisons = taille de l’alphabet puissance longueur ; temps = combinaisons / vitesse de test. |

| ⏱️ | Ordre de grandeur : un caractère de plus change tout, car l’espace de recherche augmente de façon exponentielle. |

| 🔐 | Facteur décisif : le type d’attaque, en ligne ou hors ligne, modifie fortement le temps de cassage mot de passe. |

| 🛡️ | Protection : longueur, unicité, MFA et hash lent réduisent nettement le risque. |

| ⚠️ | Limite : les estimations restent théoriques et varient selon le matériel, le service et la configuration de sécurité. |

Temps calcul brute force wks.fr: estimer le cassage d’un mot de passe et mieux le protéger

Le temps calcul brute force n’est pas une donnée fixe : il dépend d’abord de la taille de l’espace de recherche, puis de la vitesse à laquelle un attaquant peut tester les essais. Pour un internaute, l’enjeu est double : comprendre à quel point un mot de passe est exposé, puis corriger les faiblesses qui accélèrent son cassage.

Définition rapide : une attaque par force brute consiste à essayer méthodiquement toutes les combinaisons possibles jusqu’à trouver la bonne. En pratique, le résultat change radicalement selon qu’il s’agit d’un service en ligne, d’un hash volé, d’un mot de passe court ou d’une phrase longue et unique.

Comprendre l’attaque brute force

Le principe est simple : plus l’espace de recherche est grand, plus l’attaque devient coûteuse. En théorie, un attaquant peut tester toutes les combinaisons ; en pratique, la longueur du mot de passe, le choix des caractères et le type de stockage côté serveur font toute la différence. C’est ce qui rend le calcul brute force utile pour raisonner, mais jamais absolu.

Définition simple

On confond souvent brute force et attaque par dictionnaire. La différence est importante : le dictionnaire teste d’abord des mots, variantes et motifs fréquents, alors que la force brute explore l’ensemble des combinaisons possibles. Pour un mot de passe faible ou prévisible, le dictionnaire suffit parfois ; pour un mot de passe réellement aléatoire, la force brute devient l’approche de référence.

- Brute force : essai systématique de toutes les combinaisons.

- Attaque par dictionnaire : priorité aux mots courants, dates, prénoms, substitutions classiques.

- Résistance réelle : elle dépend moins de “l’apparence complexe” que de l’imprévisibilité et de la longueur.

Brute force en ligne ou hors ligne : pourquoi la différence change tout ?

En ligne, le service limite souvent les tentatives, ce qui ralentit fortement l’attaque. En hors ligne, l’attaquant travaille sur un hash déjà récupéré, sans contrainte de serveur. C’est pourquoi le même mot de passe peut sembler acceptable dans un contexte et tomber beaucoup plus vite dans l’autre.

| Type d’attaque | Ce qui limite l’attaquant | Impact sur le temps de cassage |

|---|---|---|

| En ligne | Rate limiting, verrouillage, CAPTCHA, MFA | Souvent très lent, parfois impraticable pour un brute force complet |

| Hors ligne | Puissance de calcul, type de hash, salage | Peut devenir extrêmement rapide si le hash est faible ou mal protégé |

Quels facteurs font varier le temps de calcul brute force ?

Trois variables dominent : la longueur du secret, la taille de l’alphabet utilisé et la vitesse de test. À cela s’ajoutent des éléments de défense côté serveur, comme le hashage lent, le salage et les limitations de connexion. En d’autres termes, la sécurité mot de passe n’est jamais un seul chiffre, mais un ensemble de paramètres qui se multiplient ou se compensent.

Longueur du mot de passe

La longueur agit de manière exponentielle. Ajouter un seul caractère ne “rajoute” pas un simple maillon de sécurité : cela multiplie le nombre de possibilités par la taille de l’alphabet. C’est pour cela qu’un mot de passe de 12 caractères bien choisi est sans comparaison avec un mot de 8 caractères, même si les deux contiennent des symboles.

Taille de l’alphabet utilisé

L’alphabet correspond aux caractères réellement autorisés : chiffres seuls, minuscules, majuscules, lettres + chiffres, ou ensemble large avec symboles. Plus l’alphabet grandit, plus le nombre de combinaisons augmente. Mais il faut garder une nuance importante : un mot de passe “complexe” mais court reste nettement plus fragile qu’une phrase de passe longue et unique.

- 10 caractères : chiffres בלבד, espace de recherche étroit.

- 26 caractères : minuscules uniquement, déjà bien plus résistant.

- 52 caractères : minuscules + majuscules, augmentation nette.

- 62 caractères : lettres + chiffres, souvent le minimum utile.

- 94 caractères : ajout des symboles, utile surtout avec une bonne longueur.

Vitesse de test, hash et salage

La vitesse d’attaque dépend du matériel, mais aussi du type de hash. Un hash rapide comme MD5 ou SHA-1 se teste très vite, ce qui facilite un temps de calcul brute force très court en attaque hors ligne. À l’inverse, bcrypt ou Argon2 imposent volontairement un coût de calcul élevé. Le salage, lui, ajoute une valeur unique par mot de passe et empêche les attaques massives par tables pré-calculées.

| Élément | Effet sur l’attaque |

|---|---|

| Hash rapide | Tests massifs à grande vitesse, donc cassage accéléré |

| Hash lent | Chaque essai coûte plus cher, donc attaque ralentie |

| Salage | Empêche la réutilisation de calculs pré-computés |

| Verrouillage / MFA | Neutralise ou freine fortement les attaques en ligne |

Comment calculer le temps de cassage d’un mot de passe ?

La méthode la plus simple consiste à estimer le nombre total de combinaisons, puis à le diviser par le nombre d’essais par seconde. Pour un calcul réaliste, il faut ensuite distinguer le temps maximal du temps moyen : en brute force, on trouve souvent la bonne réponse, en moyenne, au milieu de l’espace testé. Cette approche reste théorique, mais elle donne des ordres de grandeur solides.

Formule de base

Nombre de combinaisons = alphabetlongueur

Temps maximal = nombre de combinaisons / essais par seconde

Temps moyen = temps maximal / 2

On peut aussi raisonner en entropie mot de passe :

Entropie = longueur × log2(taille de l’alphabet)

Méthode pas à pas

- Définir la longueur exacte du mot de passe ou de la clé.

- Identifier l’alphabet réellement utilisé : chiffres, lettres, symboles.

- Calculer le nombre de combinaisons possibles.

- Choisir une vitesse d’attaque plausible selon le contexte : en ligne, hors ligne, hash rapide ou lent.

- Convertir le résultat en secondes, heures, jours ou années pour le rendre lisible.

Exemple chiffré simple

Prenons un mot de passe de 8 caractères en minuscules. L’alphabet contient 26 symboles, donc l’espace de recherche vaut 268, soit environ 2,09 × 1011 combinaisons. À 1 milliard d’essais par seconde, un attaquant couvrirait l’ensemble en un peu plus de 3 minutes ; en moyenne, il tomberait sur la bonne réponse en moitié moins de temps. Le même raisonnement avec 12 caractères change complètement l’échelle.

Voici un repère utile : à matériel égal, un caractère supplémentaire ajoute une difficulté qui n’est pas linéaire mais multiplicative. C’est la raison pour laquelle les recommandations modernes privilégient la longueur, la passphrase et l’unicité plutôt qu’une simple accumulation de symboles.

Quels temps obtenir selon les scénarios réels ?

Les chiffres ci-dessous supposent une attaque hors ligne, avec une vitesse de test théorique de 109 essais par seconde. Ce cadre sert de repère pédagogique ; dans la vraie vie, un hash lent, un salage propre ou des protections côté service peuvent faire exploser la durée d’attaque bien au-delà de ces estimations. À l’inverse, un hash faible la réduit drastiquement.

| Scénario | Combinaisons | Temps maximal à 109 essais/s | Temps moyen |

|---|---|---|---|

| 8 chiffres | 108 | 0,1 seconde | 0,05 seconde |

| 8 lettres minuscules | 268 ≈ 2,09 × 1011 | 3 min 29 s | 1 min 44 s |

| 10 lettres minuscules | 2610 ≈ 1,41 × 1014 | 39 h | 19 h 30 |

| 12 caractères alphanumériques | 6212 ≈ 3,23 × 1021 | ≈ 102 000 ans | ≈ 51 000 ans |

| 12 caractères avec symboles | 9412 ≈ 4,76 × 1023 | ≈ 15 millions d’années | ≈ 7,5 millions d’années |

Cette lecture doit rester prudente. Un mot de passe “statistiquement fort” mais réutilisé sur plusieurs services reste exposé à la fuite initiale ; à l’inverse, une phrase de passe longue, unique et stockée dans un gestionnaire est souvent plus robuste qu’une suite de caractères difficile à mémoriser. C’est le cœur du calcul temps de piratage : la résistance n’est pas qu’une question de forme, mais aussi de contexte.

Comment réduire concrètement le risque de brute force ?

La bonne stratégie ne consiste pas seulement à “compliquer” les mots de passe. Il faut surtout allonger, rendre unique et ajouter une couche de contrôle comme la MFA. L’ANSSI recommande de privilégier des secrets longs et différents pour chaque service, tandis que NIST SP 800-63B insiste sur la longueur et sur des mécanismes d’authentification plus résistants qu’une simple contrainte de complexité.

Bonnes pratiques essentielles

- Allonger les secrets : la longueur est le levier le plus rentable contre le brute force.

- Utiliser un mot de passe unique par service : une fuite ne doit pas ouvrir plusieurs comptes.

- Activer la MFA : un second facteur réduit l’intérêt d’un mot de passe seul.

- Passer par un gestionnaire de mots de passe : il facilite l’usage de secrets longs, aléatoires et différents.

- Privilégier les phrases de passe : plusieurs mots non liés, assez longs, sont souvent plus solides et plus mémorisables.

Erreurs fréquentes à éviter

- Réutiliser le même mot de passe partout, ce qui transforme une seule fuite en compromission multiple.

- Choisir des motifs prévisibles : prénom + date, clavier, suite numérique, saison + année.

- Confondre “complexité visible” et résistance réelle.

- Oublier la protection du service lui-même : un hash rapide et mal salé annule une partie des efforts côté utilisateur.

En pratique, la défense la plus efficace combine plusieurs couches : mot de passe long, gestionnaire, MFA, verrouillage des essais et algorithmes de hachage adaptés. Un mot de passe fort est utile ; un mot de passe fort stocké dans un système faible l’est beaucoup moins. C’est pour cela que la sécurité mot de passe doit être pensée de bout en bout.

À retenir

Le temps calcul brute force augmente surtout avec la longueur, puis avec la taille de l’alphabet, et il s’effondre ou s’allonge selon que l’attaque est en ligne ou hors ligne. Pour réduire le risque, il faut viser des secrets longs, uniques, protégés par MFA et, côté service, stockés avec un hash lent et salé.

FAQ sur le temps de calcul brute force

Combien de temps pour casser un mot de passe de 8 caractères ?

Tout dépend de l’alphabet et du contexte. Un mot de passe de 8 chiffres tombe très vite en attaque hors ligne théorique, alors que 8 caractères mélangés avec plusieurs familles de symboles changent déjà l’échelle. En revanche, en ligne, des protections comme la MFA ou le verrouillage rendent souvent le brute force peu rentable.

Un mot de passe de 12 caractères est-il suffisant ?

Dans beaucoup de cas, oui, s’il est unique, aléatoire ou construit comme une phrase de passe solide. Douze caractères ne garantissent rien à eux seuls, mais ils changent fortement le calcul de recherche. La vraie question n’est donc pas seulement la longueur, mais aussi l’unicité, le stockage et le niveau de défense du service.

Le brute force fonctionne-t-il sur tous les services ?

Non. Les services bien protégés limitent les tentatives, détectent les comportements anormaux et demandent un second facteur. Le brute force devient surtout pertinent après compromission d’un hash ou face à une configuration faible. Pour un portail en ligne correctement durci, l’attaque peut être bloquée bien avant d’avoir une chance d’aboutir.

Quelle différence entre brute force et dictionnaire ?

Le dictionnaire teste d’abord des mots courants, des variantes et des motifs humains très fréquents. Le brute force, lui, explore tout l’espace de recherche sans préférence. Dans la vraie vie, l’attaque par dictionnaire est souvent plus efficace au départ ; la force brute prend le relais quand le secret n’a rien de prévisible.

Comment savoir si mon mot de passe est vraiment robuste ?

Un bon indicateur est de se demander s’il est long, unique, non dérivé d’un mot courant et protégé par MFA. Si vous pouvez le mémoriser trop facilement parce qu’il suit un schéma banal, il est probablement plus faible qu’il n’en a l’air. Un gestionnaire permet souvent de viser plus haut sans dépendre de la mémoire.