| Points clés | Détails à retenir |

|---|---|

| 🔓 Vulnérabilités | Les réseaux publics exposent vos données aux interceptions et attaques man-in-the-middle |

| 🛡️ Protection VPN | Chiffrement intégral du trafic avec un service réputé (ExpressVPN, NordVPN) |

| 🌐 Navigation sécurisée | HTTPS obligatoire + extensions de sécurité navigateur |

| 🔑 Authentification | Double facteur (2FA) systématique pour les comptes sensibles |

| 🚫 Comportements à risque | Éviter transactions bancaires et partage de fichiers |

| ⚠️ Détection de menaces | Reconnaître les faux réseaux et activer le pare-feu |

Vous sirotez un cappuccino en consultant vos mails dans un café, ou patientez à l’aéroport en vérifiant votre compte bancaire. Ces scènes banales cachent un danger invisible : les réseaux Wi-Fi publics sont des terrains de chasse privilégiés pour les cybercriminels. Selon une étude Kaspersky, 24% des points d’accès publics présentent des failles exploitables. Pourtant, avec les bonnes pratiques, il est possible de naviguer sans s’exposer. Voici comment transformer votre connexion en forteresse digitale.

Pourquoi les réseaux publics sont-ils des passoires à données ?

Contrairement à votre box domestique, les hotspots publics fonctionnent comme des autoroutes ouvertes à tous les véhicules – y compris ceux transportant des malware. Le protocole WPA2, utilisé dans 90% des lieux publics selon l’ANSSI, présente des failles connues depuis 2017. Un pirate assis à la table voisine peut :

- Intercepter vos paquets avec des outils comme Wireshark

- Créer un faux réseau homonyme (ex: « FreeWifi_Aeroport » vs « FreeWifi_Aéroport »)

- Injecter des scripts malveillants dans les sites non sécurisés

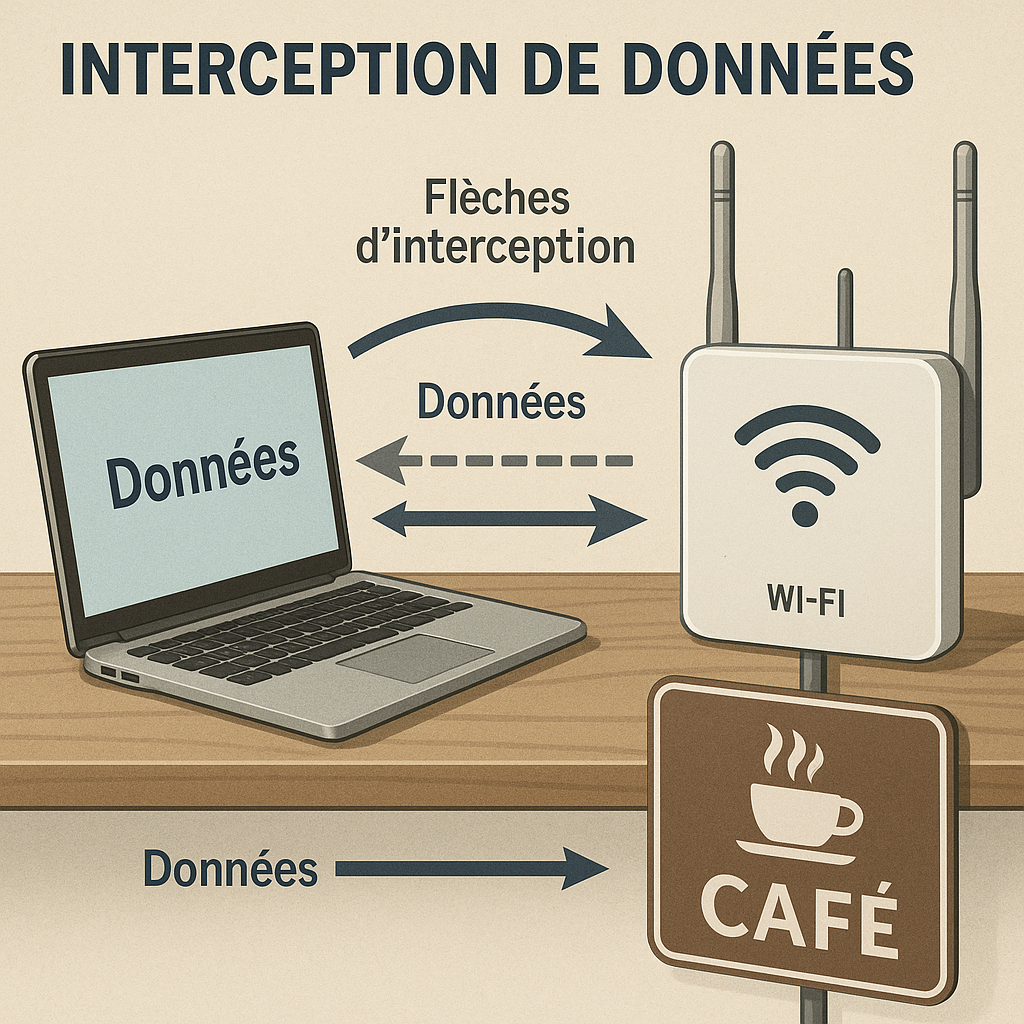

L’attaque « Man-in-the-Middle » expliquée

Imaginez poster une lettre confidentielle qui passerait par 10 intermédiaires avant d’arriver à destination. Chacun pourrait l’ouvrir, la copier, la modifier. C’est exactement ce qui se produit quand vous envoyez un mot de passe sur HTTP. Les pirates exploitent l’absence de chiffrement entre votre appareil et le routeur – pas besoin d’être un génie, des applications comme Firesheep automatisent le processus.

« Sur un réseau non chiffré, vos identifiants sont visibles comme des messages écrits sur des cartes postales » – Martin G., expert en cybersécurité à l’ESPCI

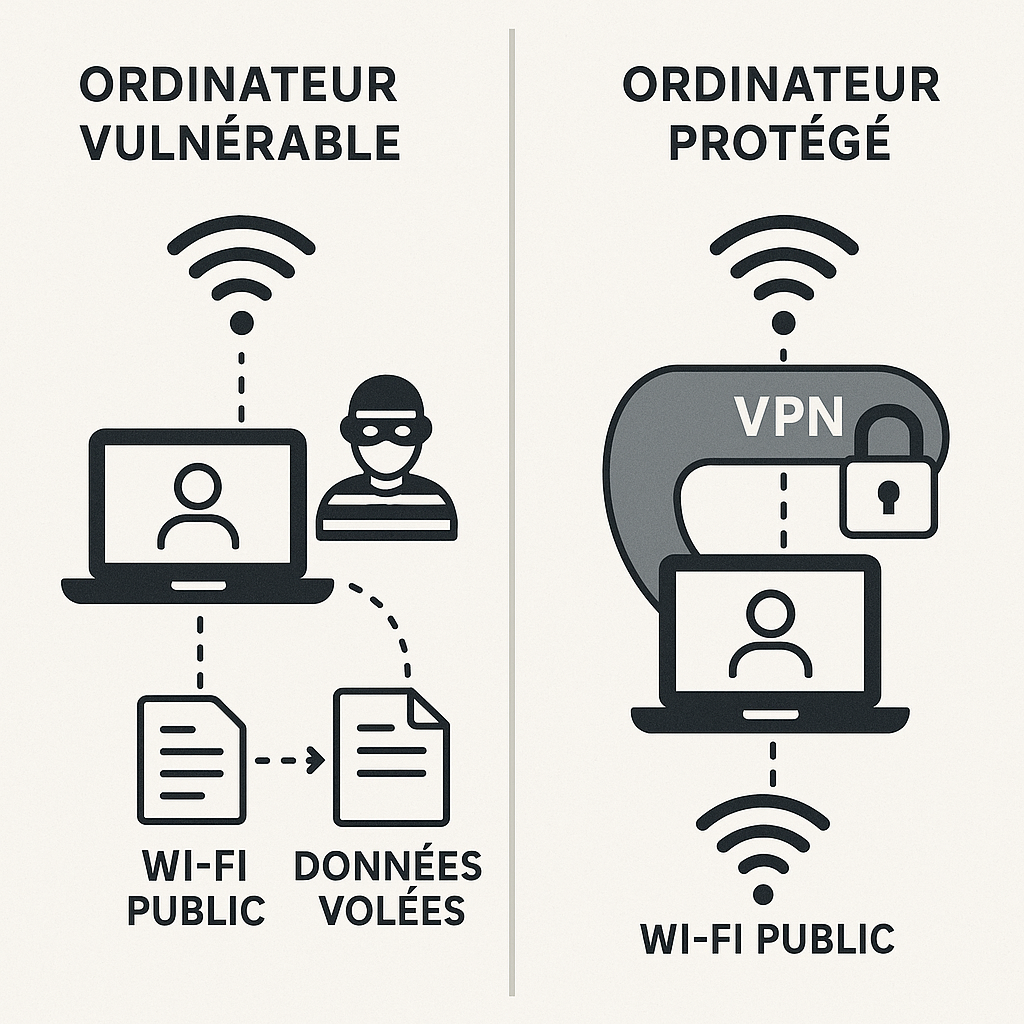

Le VPN : votre tunnel blindé incontournable

Un Virtual Private Network agit comme un convoi blindé pour vos données. Plutôt que de circuler en pleine rue, votre trafic emprunte un passage souterrain chiffré de bout en bout. Même si un pirate intercepte le flux, il ne verra qu’un charabia indéchiffrable. Deux critères essentiels :

- Chiffrement AES-256 (standard militaire)

- Politique stricte de no-log (le fournisseur ne conserve pas vos données)

Comment choisir son VPN ?

Méfiez-vous des solutions gratuites qui monétisent vos données. Privilégiez les services audités indépendamment comme ExpressVPN ou ProtonVPN. Testez leur kill switch : cette fonction coupe automatiquement votre connexion si le VPN flanche, évitant les fuites accidentelles. Pour les utilisateurs avancés, WireGuard offre un excellent ratio vitesse/sécurité.

Optimiser son navigateur : la barrière logicielle

Votre navigateur est votre première ligne de défense. Commencez par vérifier systématiquement la présence du cadenas vert et du préfixe HTTPS dans la barre d’adresse. Des extensions gratuites renforcent votre protection :

| Extension | Utilité | Disponibilité |

|---|---|---|

| HTTPS Everywhere | Force la connexion sécurisée | Chrome, Firefox |

| uBlock Origin | Bloque scripts malveillants | Tous navigateurs |

| Privacy Badger | Limite le tracking | Chrome, Firefox |

Activez aussi la navigation privée qui supprime les cookies post-session. Chrome et Firefox proposent désormais un mode « super sécurisé » isolant chaque onglet dans un bac à sable virtuel.

Authentification : le verrouillage multicouche

Un mot de passe, même complexe, reste vulnérable sur réseau public. La double authentification (2FA) ajoute un sas de sécurité. Les méthodes fiables :

- Applications d’authentification (Google Authenticator, Authy) générant des codes temporaires

- Clés physiques USB comme YubiKey, infalsifiables

- Biométrie via votre smartphone (reconnaissance faciale/empreinte)

Évitez les SMS pour le 2FA : une étude de la Princeton University a montré que les pirates peuvent détourner votre numéro via des attaques SIM swap. Paramétrez cette option sur tous vos comptes sensibles (banque, emails, réseaux sociaux).

Paramètres système : les boucliers intégrés

Votre OS contient des outils de protection méconnus. Sous Windows :

- Activez le pare-feu Windows Defender

- Désactivez le partage de fichiers (Paramètres réseau > Options avancées)

- Vérifiez que Wi-Fi Sense est désactivé (il partage vos accès)

Sur Mac, utilisez le pare-feu applicatif (Préférences système > Sécurité) et désactivez AirDrop en public. Pour les mobiles, réglez toujours les connexions en « Ne pas se souvenir » des réseaux publics et coupez le Wi-Fi quand inutilisé.

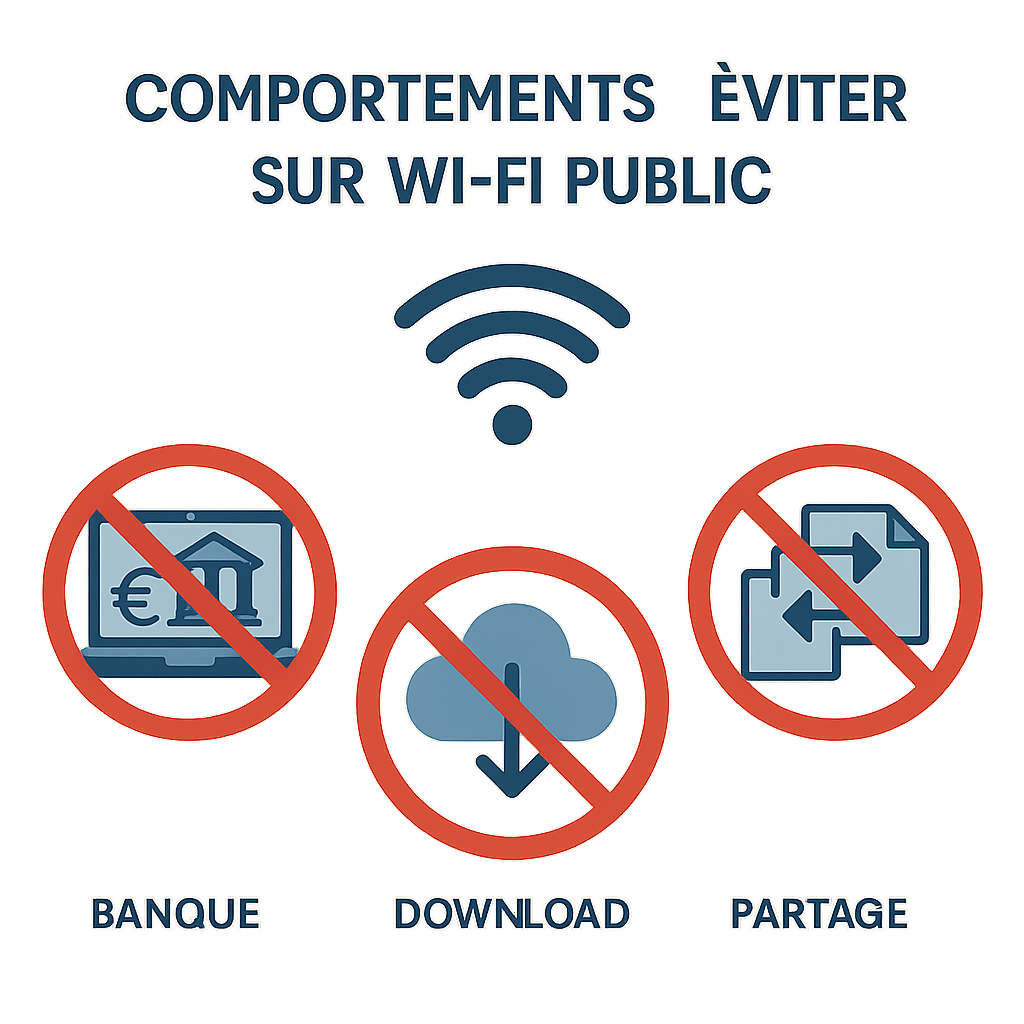

Ce qu’il faut absolument éviter

Certaines actions transforment votre session en roulette russe :

- Accéder à votre banque en ligne – attendez un réseau fiable

- Télécharger des fichiers (même des PDF apparemment inoffensifs)

- Remplir des formulaires avec données personnelles

- Autoriser les « partages réseau » dans les pop-ups

Si vous devez absolument consulter un document sensible, utilisez la navigation en mode lecture (disponible sur Edge et Safari) qui désactive les scripts. Les utilisateurs de Google Drive peuvent pré-télécharger les fichiers sur leur appareil en amont.

Scénarios pratiques : aéroports, hôtels, gares

Aéroports : nids d’espions

Les aéroports concentrent toutes les menaces. Préférez le réseau officiel (vérifiez l’affichage physique) plutôt que les « Free Airport WiFi ». Si possible, utilisez votre forfait 4G/5G – la latence vaut mieux qu’une fuite de données. Pour les longs trajets, un routeur portable avec carte SIM dédiée offre une solution élégante.

Hôtels : méfiance des réseaux ouverts

Les systèmes hôteliers sont souvent obsolètes. Exigez un mot de passe WPA2 personnel au check-in. Si le réseau demande des infos personnelles excessives, utilisez une adresse email jetable. Activez votre VPN avant de vous connecter au portail captif.

FAQ : Sécurité sur réseaux publics

Un VPN gratuit suffit-il ?

Les VPN gratuits présentent souvent des fuites DNS ou vendent vos données. Investir 3-5€/mois dans un service premium est votre meilleure assurance.

Comment vérifier si mon VPN fonctionne ?

Visitez des sites comme ipleak.net avant et après activation. Aucune de vos adresses IP réelles ne doit apparaître.

Le mode avion est-il une solution ?

Il coupe toute connexion, mais n’offre aucune protection active. Combiné au Bluetooth désactivé, il peut être utile dans les zones très risquées.

Les réseaux avec captcha sont-ils plus sûrs ?

Pas nécessairement. Le captcha bloque juste les bots, pas les pirates humains. Seul le chiffrement (HTTPS/VPN) protège réellement.

Que faire après avoir utilisé un Wi-Fi douteux ?

Changez immédiatement vos mots de passe principaux via un réseau sécurisé. Lancez une analyse antivirus complète.